| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | 4 | 5 | 6 | 7 |

| 8 | 9 | 10 | 11 | 12 | 13 | 14 |

| 15 | 16 | 17 | 18 | 19 | 20 | 21 |

| 22 | 23 | 24 | 25 | 26 | 27 | 28 |

| 29 | 30 | 31 |

Tags

- U-52

- U-47

- u-06

- U-44

- Burp Suite

- U-60

- SFTP

- 정보보안기사실기

- U-58

- U-59

- 버프슈트

- U-53

- U-56

- AWS

- U-54

- 버프스위트

- U-57

- U-46

- u-11

- pam_tally2.so

- U-50

- U-49

- U-55

- burpsuite

- U-43

- KISA가이드

- U-45

- 리눅스보안

- U-48

- U-51

Archives

- Yesterday

- Today

- Total

반응형

[U-51] DNS 서비스의 취약한 동적 업데이트 설정 금지 (중요도 : ) 본문

728x90

반응형

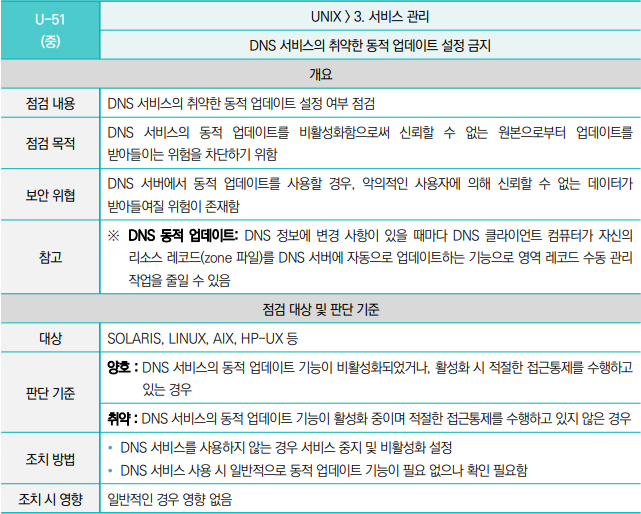

주요정보통신기반시설 가이드 [U-51] 유닉스/리눅스 보안 설정

항목 중요도 : 상 (비인가 DNS 정보 변조 방지)

1. 항목 개요 및 보안 위협

출처 : 2026 주요정보통신기반시설 기술적 취약점 분석·평가 방법 상세가이드

[ 점검 내용 ] : DNS 서버의 레코드를 실시간으로 갱신하는 동적 업데이트(Dynamic Update) 기능이 인가된 대상에게만 제한적으로 허용되어 있는지 점검합니다.

[ 보안 위협 ] : 비인가자의 동적 업데이트가 허용될 경우 공격자는 허위의 호스트 정보를 주입하거나 기존 호스트의 IP 주소를 자신의 서버 IP로 변경할 수 있습니다. 이는 사용자를 악성 사이트로 유도하는 파밍(Pharming) 공격이나 중간자 공격(MITM)의 수단으로 악용되어 기밀 정보 탈취의 원인이 됩니다.

2. DNS 동적 업데이트 제한 설정 실습

동적 업데이트 비활성화 (권장)

Step 1) allow-update 설정 확인

# cat /etc/named.conf | grep allow-update

# 또는 /etc/bind/named.conf.options 파일 내 해당 옵션 검색Step 2~3) 기능 차단 및 서비스 재시작

# vi /etc/named.conf

options {

allow-update { none; };

};

# rndc reload (또는 systemctl restart named)기능 사용 시 접근 통제 (필요한 경우)

특정 IP 주소나 대역으로 제한 설정

# vi /etc/named.conf

zone "example.com" {

type master;

allow-update { 192.168.1.100; }; // 인가된 관리 시스템 IP만 명시

};[취약 결과 예시]

allow-update 옵션이 any로 되어 있거나, 별도의 IP 제한 없이 누구나 업데이트가 가능한 상태[양호 결과 예시]

allow-update 구문이 none으로 설정되어 있거나 특정 신뢰 호스트 IP만 등록된 경우3. 법적 근거 및 관련 지침

관련 법규 정보 (국가 법령 정보 센터)

1. 정보통신기반보호법 제9조(취약점 분석 평가) : 도메인 정보의 무결성 보호 및 비인가 업데이트 차단 점검 의무

2. 정보통신기반시설 보호지침 제16조(설정관리) : 시스템 가용성과 신뢰성 확보를 위한 핵심 서비스 접근 통제 설정 이행

2. 정보통신기반시설 보호지침 제16조(설정관리) : 시스템 가용성과 신뢰성 확보를 위한 핵심 서비스 접근 통제 설정 이행

4. 오늘 공부하며 정리한 핵심 포인트

■ 동적 업데이트 제한 이유 : 비인가 레코드 삽입 방지 및 DNS 데이터 무결성 보호

■ 주요 조치 옵션 : BIND 엔진에서 allow-update 구문을 none으로 설정하는 것이 기본 권장

■ 예외적 허용 관리 : 반드시 필요한 경우 소스 IP 기반 화이트리스트 적용 또는 TSIG 키 기반 인증 병행

■ 상위 설정 체크 : Include 구문을 통한 하위 Zone 파일별 설정 누락 여부 및 전역 설정 상속 확인

■ 주요 조치 옵션 : BIND 엔진에서 allow-update 구문을 none으로 설정하는 것이 기본 권장

■ 예외적 허용 관리 : 반드시 필요한 경우 소스 IP 기반 화이트리스트 적용 또는 TSIG 키 기반 인증 병행

■ 상위 설정 체크 : Include 구문을 통한 하위 Zone 파일별 설정 누락 여부 및 전역 설정 상속 확인

다음 공부 기록 예고 : [U-52] Telnet 서비스 비활성화 (중요도 : 중)

728x90

반응형

'서버 보안 가이드 > 01. OS (유닉스 리눅스)' 카테고리의 다른 글

| [U-53] FTP 서비스 정보 노출 제한 (중요도 : 하) (0) | 2026.03.01 |

|---|---|

| [U-52] Telnet 서비스 비활성화 (중요도 : 중) (0) | 2026.02.28 |

| [U-50] DNS Zone Transfer 설정 (중요도 : 상) (0) | 2026.02.26 |

| [U-49] DNS 보안 버전 패치 (중요도 : 상) (0) | 2026.02.25 |

| [U-48] expn, vrfy 명령어 제한 (중요도 : 중) (0) | 2026.02.24 |

Comments