| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | 4 | 5 | 6 | 7 |

| 8 | 9 | 10 | 11 | 12 | 13 | 14 |

| 15 | 16 | 17 | 18 | 19 | 20 | 21 |

| 22 | 23 | 24 | 25 | 26 | 27 | 28 |

Tags

- 버프스위트

- U-43

- 리눅스보안

- U-57

- 정보보안기사실기

- U-48

- burpsuite

- U-45

- U-55

- u-11

- U-58

- U-49

- u-06

- U-54

- U-50

- U-53

- U-59

- U-44

- SFTP

- U-47

- U-60

- pam_tally2.so

- U-46

- AWS

- 버프슈트

- U-56

- U-52

- KISA가이드

- U-51

- Burp Suite

Archives

- Yesterday

- Today

- Total

반응형

[U-48] expn, vrfy 명령어 제한 (중요도 : 중) 본문

728x90

반응형

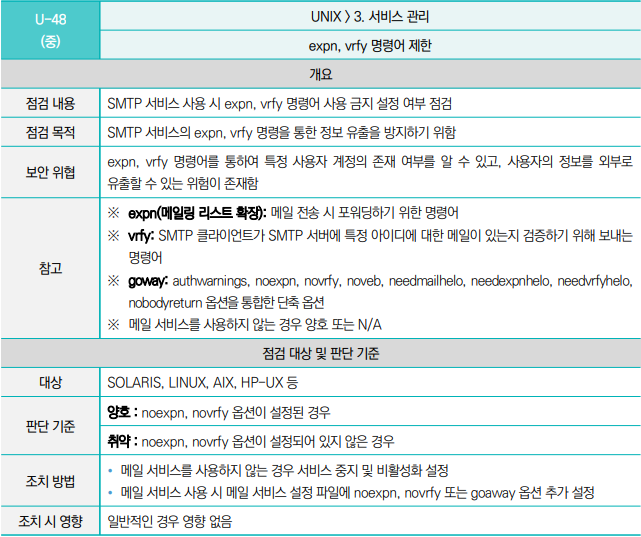

주요정보통신기반시설 가이드 [U-48] 유닉스/리눅스 보안 설정

항목 중요도 : 중 (메일 서버 정보 노출 방지)

1. 항목 개요 및 보안 위협

출처 : 2026 주요정보통신기반시설 기술적 취약점 분석·평가 방법 상세가이드

[ 점검 내용 ] : SMTP 서비스 설정에서 외부 사용자가 시스템 내 사용자 정보를 수집할 수 있는 EXPN, VRFY 명령어의 사용을 제한하고 있는지 점검합니다.

[ 보안 위협 ] : 공격자는 EXPN 명령어를 통해 메일 리스트의 구성원을 확인하거나, VRFY 명령어로 특정 계정의 존재 여부를 검증할 수 있습니다. 수집된 계정 리스트는 브루트포스 공격이나 스팸 발송 타겟으로 악용되어 시스템의 기밀성과 가용성을 해치는 정보 수집 단계의 발판이 됩니다.

2. 메일 서버별 명령어 제한 조치 실습

Sendmail 서비스 조치

PrivacyOptions 설정 수정 (goaway 옵션 활용 권장)

# vi /etc/mail/sendmail.cf

O PrivacyOptions=authwarnings,novrfy,noexpn,restrictqrun

(또는 통합 단축 옵션 적용)

O PrivacyOptions=restrictqrun,goaway

# svcadm restart sendmailPostfix 서비스 조치

vrfy 명령어 비활성화 설정

# vi /etc/postfix/main.cf

disable_vrfy_command = yes

# postfix reload

(참고: Postfix는 기본적으로 expn 기능을 허용하지 않음)Exim 서비스 조치

ACL 설정에서 vrfy/expn 수락 설정 제거

# vi /etc/exim/exim.conf

(acl_smtp_vrfy = accept 및 acl_smtp_expn = accept 라인 주석 처리 또는 삭제)

# systemctl restart exim[취약 결과 예시]

외부에서 텔넷 접속 후 VRFY root 입력 시 계정의 실명이나 존재 여부가 확인되는 경우[양호 결과 예시]

명령어 실행 시 "Cannot VRFY user" 등 거부 메시지가 나타나며 정보가 공개되지 않는 경우3. 법적 근거 및 관련 지침

관련 법규 정보 (국가 법령 정보 센터)

1. 정보통신기반보호법 제9조(취약점 분석 평가) : 전산 시스템의 주요 정보 유출 통로에 대한 기술적 진단 의무 수행

2. 정보통신기반시설 보호지침 제16조(설정관리) : 외부로부터의 계정 열거 및 수집 방지를 위한 보안 설정 표준 준수

2. 정보통신기반시설 보호지침 제16조(설정관리) : 외부로부터의 계정 열거 및 수집 방지를 위한 보안 설정 표준 준수

4. 오늘 공부하며 정리한 핵심 포인트

■ EXPN/VRFY 제한 이유 : SMTP 프로토콜을 이용한 계정 열거(Enumeration) 및 정보 수집 차단

■ Sendmail goaway 의미 : noexpn, novrfy 등 여러 보안 옵션을 한 번에 적용하는 통합 옵션

■ 엔진별 설정 특징 : Postfix의 vrfy 전용 옵션 및 Exim의 ACL 기반 명령어 제어 방식 숙지

■ 설정 반영의 중요성 : 파일 수정 후 반드시 서비스 재시작이나 reload를 통해 실제 동작 여부 확인

■ Sendmail goaway 의미 : noexpn, novrfy 등 여러 보안 옵션을 한 번에 적용하는 통합 옵션

■ 엔진별 설정 특징 : Postfix의 vrfy 전용 옵션 및 Exim의 ACL 기반 명령어 제어 방식 숙지

■ 설정 반영의 중요성 : 파일 수정 후 반드시 서비스 재시작이나 reload를 통해 실제 동작 여부 확인

다음 공부 기록 예고 : [U-49] DNS 보안 버전 패치 (중요도 : 상)

728x90

반응형

'서버 보안 가이드 > 01. OS (유닉스 리눅스)' 카테고리의 다른 글

| [U-47] 스팸 메일 릴레이 제한 (중요도 : 상) (0) | 2026.02.23 |

|---|---|

| [U-46] 일반 사용자의 메일 서비스 실행 방지 (중요도 : 상) (0) | 2026.02.22 |

| [U-45] SMTP 서비스 비활성화 및 패치 관리 (중요도 : 상) (0) | 2026.02.21 |

| [U-44] tftp, talk 서비스 비활성화 (중요도 : 상) (0) | 2026.02.20 |

| [U-43] NIS, NIS+ 서비스 비활성화 (중요도 : 상) (0) | 2026.02.19 |

Comments