| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | 4 | 5 | 6 | 7 |

| 8 | 9 | 10 | 11 | 12 | 13 | 14 |

| 15 | 16 | 17 | 18 | 19 | 20 | 21 |

| 22 | 23 | 24 | 25 | 26 | 27 | 28 |

Tags

- U-44

- 버프슈트

- U-53

- 정보보안기사실기

- KISA가이드

- U-54

- 리눅스보안

- U-56

- U-50

- U-55

- U-51

- burpsuite

- 버프스위트

- u-11

- U-43

- pam_tally2.so

- U-48

- U-58

- U-49

- U-59

- U-47

- SFTP

- U-57

- U-52

- u-06

- U-45

- U-46

- U-60

- AWS

- Burp Suite

Archives

- Yesterday

- Today

- Total

반응형

[U-47] 스팸 메일 릴레이 제한 (중요도 : 상) 본문

728x90

반응형

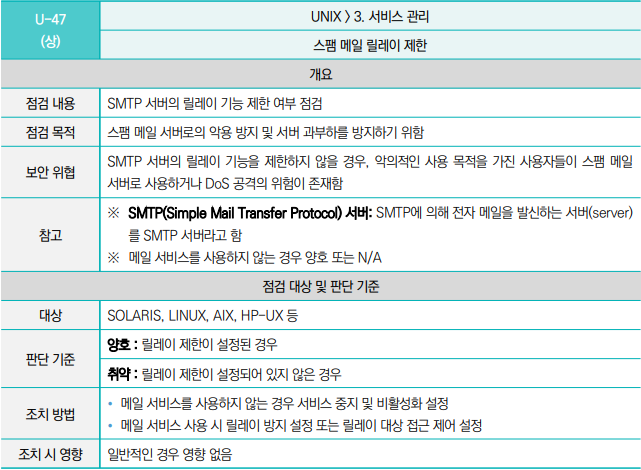

주요정보통신기반시설 가이드 [U-47] 유닉스/리눅스 보안 설정

항목 중요도 : 상 (메일 서버 무단 중계 방지)

1. 항목 개요 및 보안 위협

출처 : 2026 주요정보통신기반시설 기술적 취약점 분석·평가 방법 상세가이드

[ 점검 내용 ] : SMTP 서비스를 사용하는 경우, 외부의 인가되지 않은 사용자가 해당 메일 서버를 경유하여 메일을 발송할 수 없도록 릴레이 제한 설정이 적용되었는지 점검합니다. [cite: 70]

[ 보안 위협 ] : 메일 릴레이 제한이 설정되지 않은 서버(Open Relay)는 스팸 메일 발송자들의 주요 표적이 됩니다. 무단 릴레이로 인해 서버 자원이 고갈될 뿐만 아니라, 서버의 IP가 국제적인 스팸 블랙리스트(RBL)에 등록되어 정상적인 메일 송수신까지 차단되는 피해를 입을 수 있습니다.

2. 메일 서버별 릴레이 제한 설정 실습

Sendmail 환경 조치

Step 1) 릴레이 허용 목록 확인 및 수정

# vi /etc/mail/access

(불필요한 IP나 도메인에 설정된 RELAY 옵션을 삭제하거나 DISCARD/REJECT로 변경)Step 2) 데이터베이스 갱신 및 서비스 재시작

# makemap hash /etc/mail/access < /etc/mail/access

# svcadm restart sendmail (또는 systemctl restart sendmail)Postfix 환경 조치

Step 1) 릴레이 대상 네트워크 제한 설정

# vi /etc/postfix/main.cf

mynetworks = 127.0.0.0/8, [허용할 특정 IP/대역]

# systemctl restart postfix[취약 결과 예시]

메일 릴레이 제한 설정이 없거나, 모든 외부 호스트(*)에 대해 릴레이가 허용된 경우[양호 결과 예시]

특정 IP 주소나 인가된 대역에 대해서만 릴레이를 허용하도록 설정된 경우3. 법적 근거 및 관련 지침

관련 법규 정보 (국가 법령 정보 센터)

1. 정보통신기반보호법 제9조(취약점 분석 평가) : 전산망 마비 및 침해 사고 방지를 위한 취약점 점검 의무 [cite: 50]

2. 정보통신기반시설 보호지침 제16조(설정관리) : 시스템 서비스의 오남용 방지를 위한 기술적 보호조치 준수

2. 정보통신기반시설 보호지침 제16조(설정관리) : 시스템 서비스의 오남용 방지를 위한 기술적 보호조치 준수

4. 오늘 공부하며 정리한 핵심 포인트

■ 릴레이 제어 목적 : 서버가 스팸 메일 중계지로 오용되는 것을 막아 시스템 가용성 확보

■ 주요 설정 파일 : Sendmail의 access DB 파일 및 Postfix의 main.cf 네트워크 설정 관리

■ 화이트리스트 운영 : 반드시 신뢰할 수 있는 특정 내부 대역이나 호스트만 선별적으로 허용

■ 사후 관리 필요 : 설정 변경 후 외부 스팸 체크 사이트 등을 통해 Open Relay 여부 정기 점검

■ 주요 설정 파일 : Sendmail의 access DB 파일 및 Postfix의 main.cf 네트워크 설정 관리

■ 화이트리스트 운영 : 반드시 신뢰할 수 있는 특정 내부 대역이나 호스트만 선별적으로 허용

■ 사후 관리 필요 : 설정 변경 후 외부 스팸 체크 사이트 등을 통해 Open Relay 여부 정기 점검

다음 공부 기록 예고 : [U-48] expn, vrfy 명령어 제한 (중요도 : 중)

728x90

반응형

'서버 보안 가이드 > 01. OS (유닉스 리눅스)' 카테고리의 다른 글

| [U-48] expn, vrfy 명령어 제한 (중요도 : 중) (0) | 2026.02.24 |

|---|---|

| [U-46] 일반 사용자의 메일 서비스 실행 방지 (중요도 : 상) (0) | 2026.02.22 |

| [U-45] SMTP 서비스 비활성화 및 패치 관리 (중요도 : 상) (0) | 2026.02.21 |

| [U-44] tftp, talk 서비스 비활성화 (중요도 : 상) (0) | 2026.02.20 |

| [U-43] NIS, NIS+ 서비스 비활성화 (중요도 : 상) (0) | 2026.02.19 |

Comments