| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | 4 | |||

| 5 | 6 | 7 | 8 | 9 | 10 | 11 |

| 12 | 13 | 14 | 15 | 16 | 17 | 18 |

| 19 | 20 | 21 | 22 | 23 | 24 | 25 |

| 26 | 27 | 28 | 29 | 30 |

- U-54

- SFTP

- KISA가이드

- U-61

- U-63

- 리눅스보안

- U-58

- 정보보안기사실기

- Burp Suite

- 버프슈트

- U-60

- U-50

- U-64

- U-56

- u-11

- burpsuite

- u-06

- U-65

- U-55

- U-51

- U-59

- 버프스위트

- AWS

- U-62

- U-57

- U-66

- pam_tally2.so

- U-53

- U-52

- U-67

- Yesterday

- Today

- Total

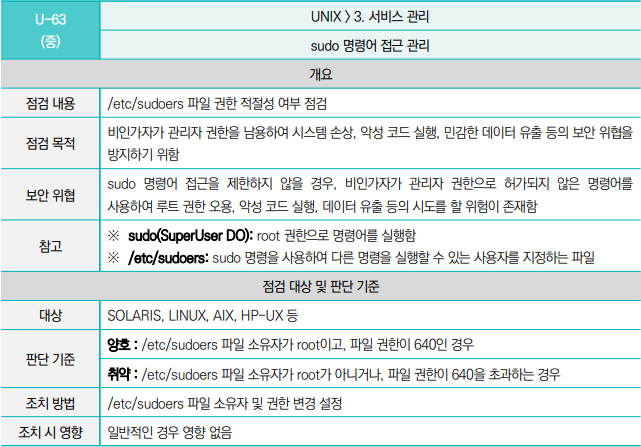

[U-63] sudo 명령어 접근 관리 (중요도 : 중) 본문

주요정보통신기반시설 가이드 [U-63] 유닉스/리눅스 보안 설정

1. 항목 개요 및 보안 위협

출처 : 2026 주요정보통신기반시설 기술적 취약점 분석·평가 방법 상세가이드

[ 점검 내용 ] : 특정 사용자가 루트 권한을 획득할 수 있게 해주는 /etc/sudoers 파일이 관리자(root) 외에는 수정할 수 없도록 철저히 보호되고 있는지 점검합니다.

[ 보안 위협 ] : 만약 일반 사용자가 /etc/sudoers 파일을 수정할 수 있다면, 공격자는 본인의 계정에 모든 루트 권한(ALL)을 부여하는 코드를 삽입하여 시스템을 완전히 장악할 수 있습니다. 이는 서버 보안의 근간을 흔드는 심각한 권한 상승 위협이 됩니다.

2. sudoers 파일 권한 및 설정 실습

SOLARIS, LINUX, AIX, HP-UX 공통 실습

Step 1) /etc/sudoers 파일 소유자 및 권한 확인

# ls -l /etc/sudoers※ 실습 화면 예시 (취약한 경우):

-rw-rw-r-- 1 user group ... /etc/sudoers (소유자가 root가 아니거나 일반 사용자 수정 가능)

Step 2) 소유자를 root로, 권한을 640으로 변경 (문단속)

# chown root /etc/sudoers

# chmod 640 /etc/sudoers※ 조치 후 결과:

-rw-r----- 1 root root ... /etc/sudoers (성공! 이제 root만 읽고 쓸 수 있습니다.)

Step 3) visudo를 이용한 내부 권한 설정 검토

# visudo※ 내부 설정 화면 예시: root ALL=(ALL) ALL (기본 관리자 설정 확인)%wheel ALL=(ALL) ALL (wheel 그룹 사용 시 신중히 검토)

[취약 결과 예시]

파일 소유자가 root가 아니거나, 권한이 640을 초과(예: 666, 777)하여 비인가자가 수정할 수 있는 경우[양호 결과 예시]

파일 소유자가 root이며, 권한이 640(또는 일부 시스템 권고에 따라 440)으로 설정되어 엄격히 보호되는 경우3. 법적 근거 및 관련 지침

2. 정보통신기반시설 보호지침 제16조 : 권한 부여 설정 파일의 소유자/권한 관리 표준 가이드라인 준수

4. 오늘 공부하며 정리한 핵심 포인트

■ 접근 권한의 최소화 : 640 권한 설정을 통해 그룹과 타인(Other)에 의한 무단 수정 시도 원천 차단

■ visudo 사용 습관화 : 구문 오류로 인해 시스템 관리가 불가능해지는 사고를 막기 위해 직접 편집 대신 visudo 활용

■ 권한 부여의 신중함 : 특정 계정에 권한을 줄 때는 (ALL) 대신 필요한 특정 명령어(Command)만 지정하는 방식 권장

다음 공부 기록 예고 : [U-64] 주기적 보안 패치 및 벤더 권고사항 적용 (중요도 : 상)

'서버 보안 가이드 > 01. OS (유닉스 리눅스)' 카테고리의 다른 글

| [U-65] NTP 및 시각 동기화 설정 (중요도 : 중) (0) | 2026.03.13 |

|---|---|

| [U-64] 주기적 보안 패치 및 벤더 권고사항 적용 (중요도 : 상) (0) | 2026.03.12 |

| [U-62] 로그인 시 경고 메시지 설정 (중요도 : 하) (1) | 2026.03.10 |

| [U-61] SNMP Access Control 설정 (중요도 : 상) (1) | 2026.03.09 |

| [U-60] SNMP Community String 복잡성 설정 (중요도 : 중) (0) | 2026.03.08 |