| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | 4 | 5 | 6 | 7 |

| 8 | 9 | 10 | 11 | 12 | 13 | 14 |

| 15 | 16 | 17 | 18 | 19 | 20 | 21 |

| 22 | 23 | 24 | 25 | 26 | 27 | 28 |

| 29 | 30 | 31 |

Tags

- AWS

- U-54

- 버프스위트

- 버프슈트

- 정보보안기사실기

- U-50

- 리눅스보안

- u-06

- U-66

- U-61

- U-51

- U-55

- burpsuite

- u-11

- U-56

- U-58

- U-53

- pam_tally2.so

- KISA가이드

- U-62

- U-59

- U-63

- U-57

- Burp Suite

- U-67

- SFTP

- U-65

- U-52

- U-64

- U-60

Archives

- Yesterday

- Today

- Total

반응형

250x250

[U-57] Ftpusers 파일 설정 (중요도 : 중) 본문

728x90

반응형

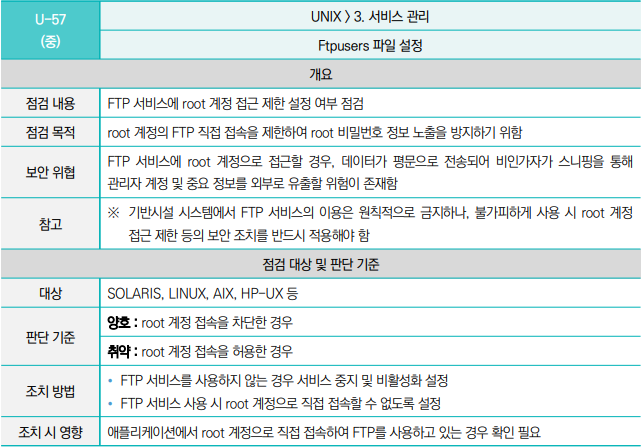

주요정보통신기반시설 가이드 [U-57] 유닉스/리눅스 보안 설정

항목 중요도 : 중 (관리자 계정의 FTP 접속 차단)

1. 항목 개요 및 보안 위협

출처 : 2026 주요정보통신기반시설 기술적 취약점 분석·평가 방법 상세가이드

[ 점검 내용 ] : FTP 설정 파일 및 ftpusers 파일을 통해 root 계정의 접속을 명시적으로 제한하고 있는지 점검합니다.

[ 보안 위협 ] : FTP는 통신 구간이 암호화되지 않아 아이디와 패스워드가 노출되기 쉽습니다. 만약 root 계정의 접속을 허용할 경우, 공격자가 관리자 권한을 직접 획득하여 시스템 전체를 장악하거나 데이터 파괴, 유출 등 치명적인 피해를 입힐 수 있습니다.

2. 엔진별 root 계정 FTP 접근 제한 실습

기본 FTP / ProFTP 환경

ftpusers 파일을 이용한 root 차단

# [Step 1] 설정 파일 확인

# cat /etc/ftpusers (또는 /etc/ftpd/ftpusers)

# [Step 2] root 계정 앞에 주석(#)이 있다면 제거하여 활성화

# vi /etc/ftpusers

root (주석 없이 root가 기재되어 있어야 함)vsFTP 엔진 환경

userlist_enable 설정에 따른 파일 수정

# [case 1] userlist_enable=NO 인 경우

# vi /etc/vsftpd.ftpusers (root 기재 확인)

# [case 2] userlist_enable=YES 인 경우

# vi /etc/vsftpd.user_list (root 기재 확인)

# vsftpd.conf 내 userlist_deny=YES 설정 시 목록 내 root 차단 적용ProFTP 특화 설정

RootLogin 지시어를 이용한 직접 차단

# vi /etc/proftpd.conf

RootLogin off

# systemctl restart proftpd[취약 결과 예시]

ftpusers 파일에 root 계정이 주석 처리되어 있거나 목록에서 누락되어 로그인이 허용되는 상태[양호 결과 예시]

ftpusers 또는 관련 설정 파일에 root 계정이 존재하여 접속 시 로그인이 거부되는 상태3. 법적 근거 및 관련 지침

관련 법규 정보 (국가 법령 정보 센터)

1. 정보통신기반보호법 제9조(취약점 분석 평가) : 전산 시스템의 핵심 관리 권한 보호 조치 적절성 점검

2. 정보통신기반시설 보호지침 제16조(설정관리) : 외부망을 통한 관리자 계정의 직접 접속 제한 규정 준수

2. 정보통신기반시설 보호지침 제16조(설정관리) : 외부망을 통한 관리자 계정의 직접 접속 제한 규정 준수

4. 오늘 공부하며 정리한 핵심 포인트

■ 관리자 직접 접속 금지 : 보안이 취약한 FTP 서비스를 통한 root 로그인은 예외 없이 차단 원칙

■ 주석 처리 주의 : 설정 파일 내 root 계정 앞에 # 기호가 있는지 꼼꼼히 확인하여 차단 활성화

■ 엔진별 설정 파일 식별 : vsftpd.conf, proftpd.conf 등 사용하는 엔진에 맞는 설정 파일 위치와 옵션 숙지

■ 차단 옵션의 유효성 : vsFTP의 userlist_deny 등 부가 옵션이 실제 차단(YES) 모드로 동작하는지 교차 검증

■ 주석 처리 주의 : 설정 파일 내 root 계정 앞에 # 기호가 있는지 꼼꼼히 확인하여 차단 활성화

■ 엔진별 설정 파일 식별 : vsftpd.conf, proftpd.conf 등 사용하는 엔진에 맞는 설정 파일 위치와 옵션 숙지

■ 차단 옵션의 유효성 : vsFTP의 userlist_deny 등 부가 옵션이 실제 차단(YES) 모드로 동작하는지 교차 검증

다음 공부 기록 예고 : [U-58] 불필요한 SNMP 서비스 구동 점검 (중요도 : 중)

728x90

반응형

'서버 보안 가이드 > 01. OS (유닉스 리눅스)' 카테고리의 다른 글

| [U-59] 안전한 SNMP 버전 사용 (중요도 : 상) (0) | 2026.03.07 |

|---|---|

| [U-58] 불필요한 SNMP 서비스 구동 점검 (중요도 : 중) (0) | 2026.03.06 |

| [U-56] FTP 서비스 접근 제어 설정 (중요도 : 하) (0) | 2026.03.04 |

| [U-55] FTP 계정 shell 제한 (중요도 : 중) (0) | 2026.03.03 |

| [U-54] 암호화되지 않는 FTP 서비스 비활성화 (중요도 : 중) (0) | 2026.03.02 |

Comments